| 委託先の情報漏えい対策 ~「セキュリティチェックシート」から重点項目を読む~ | |

|---|---|

| 作成日時 25/08/26 (08:27) | View 5398 |

多発する“委託先からの情報漏えい”

もちろん、ダメージを受けるのは委託元だけではありません。委託先は業務の一時停止や契約解除など、体力に欠ける中小企業では事業継続に関わる事態にもつながります。この課題がビジネスやセキュリティ系のメディアで採り上げられるとき、委託元に対して“委託先の管理”を促す視点が多いのですが、本稿では委託先が留意すべき対策を考えてみましょう。

サプライチェーンや委託先を狙った攻撃のイメージ(1位は「ランサムウェア攻撃による被害」)

出典:「情報セキュリティ10大脅威 2025」 IPA(情報処理推進機構)

委託元の要求は「セキュリティチェックシート」に集約

こうした状況から、多くの企業が選択している手段が「セキュリティチェックシート」。委託先に対して、セキュリティ対策の内容の記述を求めるものです。公開される類の文書ではありませんが、概要は一部の企業や団体から開示されることもあり、委託元が重視している対策は読み取ることができます。

セキュリティチェックシートの内容は、委託する業務と扱う情報の種類によっても変わりますが、共通する分野としては以下が挙げられます。

◇ セキュリティリスクへの対応方針

◇ セキュリティ対策の担当部門・体制

◇ 個人情報など機密情報の管理方法

◇ 攻撃に対する防御(システム・ツール・管理体制)

◇ インシデント対応(発生時の連絡・対応手順)

◇ 第三者認証(プライバシーマーク、ISMSなど)の取得状況

……など

実際に配布されるチェックシートには、分野ごとに細分化された設問が記載されます。次に各ジャンルに含まれる設問の数とその深度から、委託元が特に重視すると思われる分野と項目をいくつか抽出してみます。

ポイントは機密情報の管理方法

「機密情報の管理方法」は、管理責任者の設置、保存場所の入退室管理、情報のライフサイクル管理などが含まれ、技術面ではバックアップの方法、データの暗号化、バックアップデータの暗号化、アクセス管理などの設問があります。

「攻撃に対する防御」は、判断要素はいくつかありますが、導入済のセキュリティツール・サービスがその一例です。マルウェア対策ソフトの稼働状況、ファイアウォール、IDS/IPS(不正侵入検知/防止システム)の有無、通信ログの定期的なチェック体制などを記します。

この他の設問では、不正侵入の起点になりやすい脆弱性の管理プロセス、受信・送信メールのセキュリティチェック、多要素認証の稼働、マルウェアの感染を想定した検知・ログ分析・対応ツールの有無などを問うケースが多いようです。

クラウドとリモートワークも基本事項

クラウドの運用管理も重点項目の一つです。設問の例として、サービス選定時のポリシー、利用状況の可視化と制御、各サービスに対する権限設定、定期的なログ検証などがあり、これらは業務委託を受けるという立場に限らず、基礎的なセキュリティ対策の一つと言えます。

リモートワークの管理体制も問われます。リモートを許可する基準と利用ポリシー、VPN機器の脆弱性管理、利用する社員のセキュリティ意識などの項目が含まれます。特にランサムウェアに感染する原因として多いVPN機器の管理は、業務形態に関わらず必須の安全対策と考えるべきでしょう。

チェックシートの限界

委託先にも大きな負担が生じています。チェックシートの内容は、セキュリティ対策のポリシーから従業員教育、脆弱性管理、インシデント対応、ツールの設定など多岐にわたるため、担当者が1人で対処するのは困難です。複数の委託元から要請を受ければ、個々のシートを精査し、一つひとつ項目を埋めていかなければなりません。

判断基準の標準化と意識向上を

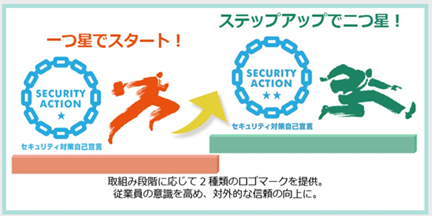

制度の趣旨は、“発注側の企業が受注側に適切なセキュリティ対策の水準を示し、示された対策を促すと共に、実施状況を確認できるようにする”というものです。具体的な運用方法は5段階の評定とし、レベル1~2はIPA(情報処理推進機構)が設定している「Security Action」(※)の★1と★2に準じます(3~5の内容は協議中)。

(※)Security Action:

OSなどのソフトを常に最新の状態にする、ウイルス対策ソフトを導入するなどの対策を規定した制度。詳細は当該サイトを参照してください。

Security Actionの★1と★2のイメージ 出典:情報処理推進機構(IPA)

制度のスタートは2026年度。開始後は「セキュリティチェックシート」を発行している多くの企業が参照し、シートの標準化が進むと思われます。これにより委託元の作業負荷の軽減につながると同時に、委託先にとっても対策の妥当性に対する“お墨付き”が得られるという利点があります。また前述したチェックシートの課題の一つ“内容の確実な履行が保証されない”に対しても、委託先へのチェックシートとその意義の周知が進むに伴い、改善していくことが期待されます。

中小企業も制度の先取りを

委託先として業務を遂行する中小企業の多くは、セキュリティ対策に向けるリソースが限られると思います。そのため、「チェックシート」の重点項目の抽出、そして「セキュリティ対策評価制度」の内容を先取りし(「Security Action」の★1~★2)、リソースをそこに集中すると良いでしょう。

一例を挙げると、冒頭で触れた案件を含め、最近の漏えい事故の原因の多くは、暗号化と同時にデータを公開すると脅すタイプのランサムウェアです。チェックシートの「攻撃に対する防御」の設問は、ランサムウェア対策に直結する内容が多く、経済産業省の取組みでもサプライチェーン全体の強化策として、ランサムウェア感染の防止を重点項目に挙げています。これに加えて、クラウド利用、リモートワークの安全対策、メールセキュリティなど、チェックシートの重点項目に含まれる対策は点検を強化していきましょう。

もう一つ、中小企業が先取りしたい対策は脅威情報のリサーチです。サプライチェーンの構成企業に対する攻撃、情報漏えいなどの兆候、新しい攻撃手法などをいち早くキャッチし、体制を整えるための脅威インテリジェンスのようなツールも、企業活動に欠かせないものになりつつあります。このような取組みが、委託先としてのセキュリティレベルの維持、そして競争力の向上にもつながっていくはずです。